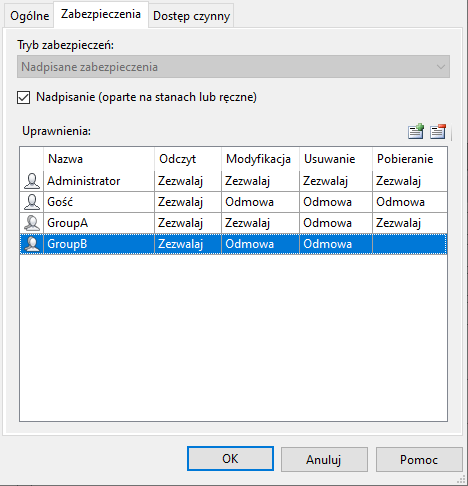

Lista kontroli dostępu umożliwia sprawowanie kontroli nad tym, kto może mieć dostęp do określonych plików, folderów, elementów i obiektów niestandardowych przez dodawanie do niej i usuwanie z niej członków. Można również określić, czy dany członek może tylko przeglądać zawartość, zmodyfikować ją czy ją usunąć.

Uwaga: Elementy i obiekty niestandardowe są dostępne w programie Vault Professional.

W przypadku pliku, folderu lub obiektu niestandardowego, który nie ma zdefiniowanej listy kontroli dostępu, są używane zabezpieczenia oparte na obiektach.

Zabezpieczenia oparte na obiektach można nadpisywać. Nadpisanie zabezpieczeń oznacza, że lista ACL nadal istnieje w przypadku obiektu, ale jest zastępowana nowo zdefiniowaną listą ACL. Jest to nazywane nadpisaniem listy kontroli dostępu lub nadpisaniem listy ACL.

Dopóki nadpisanie listy ACL będzie istnieć, zabezpieczenia oparte na obiektach będą ignorowane. Jeśli użytkownik usunie nadpisanie listy ACL, zaczną obowiązywać zabezpieczenia oparte na obiektach. Jeśli nadpisana lista ACL jest aktywna, tylko członkowie i użytkownicy z listy ACL mają uprawnienia do obiektu.

W poniższej tabeli zawarto objaśnienia dotyczące każdego uprawnienia.

| Uprawnienie

|

Dostęp

|

|---|

|

Odczyt

|

- Zezwalaj — zawartość można wyświetlać.

- Odmowa — zawartości nie można wyświetlać.

- Brak —

- Jeśli członek ma wyraźne uprawnienie Zezwalaj na poziomie stanu, ale zabezpieczenia oparte na obiektach są ustawione na Brak, występuje odmowa dostępu.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na obiektach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na obiektach jest Zezwalaj.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na stanach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na stanach jest Zezwalaj.

- Jeśli uprawnienia są połączone (np. stosowane są zabezpieczenia oparte na obiektach i stanach), a zabezpieczenia oparte na stanach lub obiektach są ustawione na Brak, wynikiem jest odmowa dostępu.

.

|

|

Zmień

|

- Zezwalaj — zawartość można modyfikować.

- Odmowa — zawartości nie można modyfikować.

- Brak —

- Jeśli członek ma wyraźne uprawnienie Zezwalaj na poziomie stanu, ale zabezpieczenia oparte na obiektach są ustawione na Brak, występuje odmowa dostępu.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na obiektach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na obiektach jest Zezwalaj.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na stanach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na stanach jest Zezwalaj.

- Jeśli uprawnienia są połączone (np. stosowane są zabezpieczenia oparte na obiektach i stanach), a zabezpieczenia oparte na stanach lub obiektach są ustawione na Brak, wynikiem jest odmowa dostępu.

|

|

Usuń

|

- Zezwalaj — zawartość można usunąć.

- Odmowa — zawartości nie można usunąć.

- Brak —

- Jeśli członek ma wyraźne uprawnienie Zezwalaj na poziomie stanu, ale zabezpieczenia oparte na obiektach są ustawione na Brak, występuje odmowa dostępu.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na obiektach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na obiektach jest Zezwalaj.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na stanach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na stanach jest Zezwalaj.

- Jeśli uprawnienia są połączone (np. stosowane są zabezpieczenia oparte na obiektach i stanach), a zabezpieczenia oparte na stanach lub obiektach są ustawione na Brak, wynikiem jest odmowa dostępu.

|

| Pobierz

|

- Zezwalaj — zawartość można pobierać.

- Odmowa — zawartości nie można pobierać.

- Brak —

- Jeśli członek ma wyraźne uprawnienie Zezwalaj na poziomie stanu, ale zabezpieczenia oparte na obiektach są ustawione na Brak, występuje odmowa dostępu.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na obiektach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na obiektach jest Zezwalaj.

- Jeśli członek występuje w dwóch różnych grupach i uprawnienia na poziomie zabezpieczeń opartych na stanach są w jednej grupie ustawione na Brak, ale w innej grupie na Zezwalaj, czynnym uprawnieniem członka na poziomie zabezpieczeń opartych na stanach jest Zezwalaj.

- Jeśli uprawnienia są połączone (np. stosowane są zabezpieczenia oparte na obiektach i stanach), a zabezpieczenia oparte na stanach lub obiektach są ustawione na Brak, wynikiem jest odmowa dostępu.

|

Co jeśli zabezpieczenia oparte na obiektach są połączone z zabezpieczeniami opartymi na stanach?

Jeżeli używane są zabezpieczenia połączone (dwubramkowe), do jednego lub kilku obiektów programu Vault można zastosować wymienione poniżej przypadki użycia.

Uwaga: Aby użyć starszych zabezpieczeń z programu Vault 2016 lub wcześniejszego, nazywanych także zabezpieczeniami jednobramkowymi, należy włączyć opcję Nadpisz zabezpieczenia dla

definicji cyklu rozwojowego.

|

Lista ACL obiektu

|

Lista ACL oparta na stanach

|

Wynikowa lista ACL

|

|---|

|

Zezwalaj

|

Zezwalaj

|

Zezwalaj

|

|

Odmowa

|

Odmowa

|

Odmowa

|

|

Odmowa

|

Zezwalaj

|

Odmowa*

|

|

null

|

Odmowa

|

Odmowa

|

|

Zezwalaj

|

null

|

Odmowa

|

|

null

|

null

|

Odmowa

|

|

(brak na liście ACL) null

|

Zezwalaj

|

Odmowa*

|

|

Zezwalaj (grupa podzbioru)

|

Zezwalaj (grupa nadzbioru)

|

Zezwalaj* (grupa podzbioru)

|

|

*Uprawnienie wynikowe jest inne niż starsze (jednobramkowe) używane w programie Vault 2016 lub wcześniejszym.

|